tono:es lo que define el color,

luminosidad: es el grado de claridad u oscuridad de un color.

saturacion : es la pureza de un color

viernes, 10 de junio de 2011

10. Observa la tabla del margen, ¿ qué resolución de captura mínima necesitamos para imprimir un cartel de 100 x 135 cm?

- un resolución de 640 x 480.

4. Localiza distintos programas OCR e identifica aquellos que sean libres.

Paper Stacks 1.0.1.21

- Descripción

- Escanea y organiza tus documentos en formato PDF

TopOCR 3.1

- Descripción

- Obtén texto a partir de imágenes digitales

martes, 7 de junio de 2011

miércoles, 25 de mayo de 2011

7. utilizando dos dispositivos moviles con infarrojos y bluetooth , determina el alcance maximo de transmision con cada sistema.

con infrarrojos el alcance maximo es de 2 a 5 m .

con bluetooth el alcance es de 15 a 20 m.

con bluetooth el alcance es de 15 a 20 m.

5. observa algun dispositivo movil que tengas a tu enlace y describe el tipo de conector por cable del que dispone.

un mobil : formato micro usb

martes, 24 de mayo de 2011

3. Investiga y deduce las principales diferencias entre una cámara tipo Bridge (puente) y una tipo réflex.

Tienen un mayor coste y tamaño que las primeras y menor que las réflex y las funcionalidades y calidad que ofrecen son también intermedias.

También se trata de cámaras cuyo objetivo no es intercambiable, pero que ofrece mayor calidad que las compactas y, en algunos modelos, el zoom supera, incluso

También se trata de cámaras cuyo objetivo no es intercambiable, pero que ofrece mayor calidad que las compactas y, en algunos modelos, el zoom supera, incluso

viernes, 20 de mayo de 2011

1.Busca información en internet sobrealgún modelo de escáner que tenga conexión 1394. Especifica sus principales características y su precio.

Lanzado en 1995. Tiene un ancho de banda de 400 Mbit/s, 30 veces mayor que el USB 1.1 (12 Mbps) y similar a la del USB 2.0 (480 Mbps), aunque en pruebas realizadas, en transferencias de lectura de 5000 ficheros con un total de 300 Mb, FireWire completó el proceso con un 33% más de velocidad que USB 2.0, debido a su arquitectura peer-to-peer mientras USB utiliza arquitectura slave-master. La longitud máxima permitida con un único cable es de 4,5 metros, pudiendo utilizarse hasta 16 repetidores para prolongar la longitud . Su conector está dotado de 6 pines, dos de ellos destinados a la alimentación del dispositivo ofreciendo un consumo de unos 7 u 8 W por puerto a 25 V .

Revisión IEEE 1394a-1995

En 2000 se implementó una revisión de IEEE 1394-1995, añadiéndole características como difusión asíncrona, una reconfiguración de bus más rápida, concatenación de paquetes, y ahorro de energía en modo suspensión

Características generales

• Soporta la conexión de hasta 63 dispositivos con cables de una longitud máxima de 425 cm. con topología en árbol.

• Soporte Plug-and-play.

• Soporta comunicación peer-to-peer que permite el enlace entre dispositivos sin necesidad de usar la memoria del sistema o la CPU

• Soporta conexión en caliente.

• Todos los dispositivos Firewire son identificados por un identificador IEEE EUI-64 exclusivo (una extensión de las direcciones MAC Ethernet de 48-bit)

precio:€ 239,00

Revisión IEEE 1394a-1995

En 2000 se implementó una revisión de IEEE 1394-1995, añadiéndole características como difusión asíncrona, una reconfiguración de bus más rápida, concatenación de paquetes, y ahorro de energía en modo suspensión

Características generales

• Soporta la conexión de hasta 63 dispositivos con cables de una longitud máxima de 425 cm. con topología en árbol.

• Soporte Plug-and-play.

• Soporta comunicación peer-to-peer que permite el enlace entre dispositivos sin necesidad de usar la memoria del sistema o la CPU

• Soporta conexión en caliente.

• Todos los dispositivos Firewire son identificados por un identificador IEEE EUI-64 exclusivo (una extensión de las direcciones MAC Ethernet de 48-bit)

precio:€ 239,00

martes, 10 de mayo de 2011

29.Realiza una estadística con los datos que obtengas de diez de tus compañeros sobre el tipo de correo que utilizan , POP3 o webmail. Comenta la frecuencia con la que reciben correo basura y la herramienta que utilizan para su eliminación .Expón los resultados en una tabla de porcentajes.

el correo que utilizan es hotmail y reciben continuamente correo basura .

27.¿Cómo funciona un antivirus?

comparando los archivos analizados con su base de datos de archivos maliciosos,también llamados firmas. Para que su funcionamiento sea efectivo , la base de datos debe estar actualizada, ya que aparecen nuevos virus constantemente .

martes, 3 de mayo de 2011

25.¿ como podemos evitar los efectos de un dialer?

Es aconsejable indicar a nuestro proveedor telefonico que nos bloquee las llamada a servicios de telefonicos de pago (telefonos 803,806 y 807).

24. Explica la diferencia entre un gusano informatico , un troyano y un software espía.

gusano informatico: es un tipo de virus cuya finalidad es multiplicarse e infectar todos los nodos de una red de ordenadores.

troyano: es una pequeña aplicaicon escondida en otros programas de utilidades , fondos de pantaya , imagenes,etc.

espia: un program espia o spyware es un programa que se instala en el ordenador sin conocimiento del usuaria y cuya finalidada es recopilar informacion sobre el usuario para enviarla a servidores de internet qye son gestionados por compañias de publicidad.

troyano: es una pequeña aplicaicon escondida en otros programas de utilidades , fondos de pantaya , imagenes,etc.

espia: un program espia o spyware es un programa que se instala en el ordenador sin conocimiento del usuaria y cuya finalidada es recopilar informacion sobre el usuario para enviarla a servidores de internet qye son gestionados por compañias de publicidad.

viernes, 29 de abril de 2011

23. realiza un análisis estadístico tras preguntar a cinco compañeros de clase qué medidas de seguridad y mantenimiento toman en relacion con su ordenador , y si alguna vez han tenido que formatear sus esquipos informaticos o han perdidio informacion. ¿que conclusiones sacas?

que nuestros compañeros ponian en su ordenador ¨ usar la siguiente direccion IP¨ para que no pudirean saber sus contraseñas, y usaban antivirus, que tuviesemos dos discos duros por si se nos borraban las cosas tenerlas guardadas.

la conclusion es: que hay que poner en nuestro ordenador las medidas de seguridad posibles.

la conclusion es: que hay que poner en nuestro ordenador las medidas de seguridad posibles.

22.¿Cuáles son los principales objetivos del malware?

consiste en obtener información y en ralentizar el funcionamiento o distribuir archivos.

21. ¿ que entendemos por seguridad informatica?

Entendemos por seguridad informatica el conjunto de acciones , herramientas y dispositivos cuyo objetivo es dotar a un sistema informatico de integridad, confidencialidad y disponibilidad.

20.¿Que factores hacen necesario acostumbrarse a realizar tareas de mantenimiento y seguridad en nuestro equipo informático?

que en numerosas ocasiones borramos archivos sin darnos cuenta, que pueden hacer que se estropeen nuestro ordenador y perdamos datos necesarios , que pueden acceder a datos de nuestro equipo , obtener informacion y dañar el sistema .

19. Accede a la web alerta anti-viruds (http://web.alerta-antivirus.es) , analiza qué virus ha tebido más repercusión en los sistemas españoles en las últimas veinticuatro horas y explica su metodo de propagacion .

trojan,android/adid : roba informacion se forma arbitrada.

11. ¿porque se necesitan dos direcciones DNS?

Para evitar la falta de servicio en el caso de pérdida de una de ellas o de saturación en el servicio.

10.Si tenemos una puerta de enlace 192.168.100.1 y queremos crear una pequeña red con cuatro ordenadores , ¿ que dirección IP asignarías a cada uno de los cuatro equipos que quieres configurar en red?

-192.169.0.x. el valor de x se debe encontrar entre 2 y 255 y no debe repetirse en ningun otro equipo de nuestra red local

martes, 26 de abril de 2011

8. accede al menu de configuracion de tu red local y determina la direccion ip de tu equipo y del router.

direccion ip:192.168.1.109

router: 192.1681.1

router: 192.1681.1

miércoles, 13 de abril de 2011

7. Explica la diferencia entre un concentrador y de un conmutador de red .

Se diferencian en el modo en el que transmiten el tráfico de red que reciben.

6. ¿ Que colores tienen los cables de un cable de red de pares trenzados?

Naranja/Blanco - Naranja

Verde/Blanco - Verde

Blanco/Azul - Azul

Blanco/Marrón - Marrón

Verde/Blanco - Verde

Blanco/Azul - Azul

Blanco/Marrón - Marrón

martes, 5 de abril de 2011

3.¿Qué diferencia observas entre las redes en estrella y en árbol? ¿En cuál de estos dos tipos se utilizará un mayor número de switch o conmutadores?

-Que en estrella no se conecta a un switch y el de árbol si.

-En árbol.

-En árbol.

martes, 29 de marzo de 2011

2. ¿Qué ventajas y desventajas tienen los protocolos Wifi frente a Bluetooth?

wifi:

ventajas: interconexión inalámbrica por radiofrecuencia en la banda 2,4 GHz - 5GHz .

desventajas:son gestionadas por la sociedad wifi.

bluetooth

ventajas: comunicación inalámbrica que utiliza radiofrecuencias cercanas a los 2,4 GHz y permite un alcance de hasta 10 m.

desventajas:soporta anchos de banda más pequeños que wifi.

ventajas: interconexión inalámbrica por radiofrecuencia en la banda 2,4 GHz - 5GHz .

desventajas:son gestionadas por la sociedad wifi.

bluetooth

ventajas: comunicación inalámbrica que utiliza radiofrecuencias cercanas a los 2,4 GHz y permite un alcance de hasta 10 m.

desventajas:soporta anchos de banda más pequeños que wifi.

1. Explica la diferencia entre el área de alcance de una red LAN y una MAN.

LAN : con un alcance limitado por la longuitud maxima de los cables o con alcances de antenas inalambricas.

MAN: son de largo alcance con natenas parabolicas o mediante nuevos protocolos como wimax.y tiene un alcance de 5 a50km.

MAN: son de largo alcance con natenas parabolicas o mediante nuevos protocolos como wimax.y tiene un alcance de 5 a50km.

martes, 15 de marzo de 2011

20.¿Qué sistema de ficheros utiliza Windows Vista ? ¿Y GNU/linux?

windows vista utiliza :NTFS

GNU/linux :ext2 y ext 3

GNU/linux :ext2 y ext 3

17. ¿Que diferencias encuentras entre una pista y un cilindro de un disco duro?

que las pistas sirven para grabar y leer los datos se utilizan los cabezales.

y el cilindro todos los cabezales se mueven y leen todas las pistas .

y el cilindro todos los cabezales se mueven y leen todas las pistas .

martes, 8 de marzo de 2011

13.Nombra al menos dos herramientas de sofware que se utilicen para dar soporte de escritorio al motor de linux.

Linux Mint 8 “Helena” Linux Mint 8 Helena RC1

12.investiga en internet si existe algún proyecto de distribución Linux en tu comunidad autónoma y anota el nombre de la última versión y sus principales características.

-Guadalinex.

-entorno grafico gnome incluyen numerosos programas como el OpenOffice , Firefox.

-entorno grafico gnome incluyen numerosos programas como el OpenOffice , Firefox.

11. Abre la imagen del enlace http/ es.wikipedia.org/wiki/imagen:linuxdistritotimeline.png. Apunta las tres principales distribuciones Linux de las que parten las demas y el año en el que se iniciaron.

Mandriva (ex Mandrakelinux)

Lycoris (adquirida por Mandriva)

Conectiva Linux (adquirida por Mandriva)

Lycoris (adquirida por Mandriva)

Conectiva Linux (adquirida por Mandriva)

viernes, 4 de marzo de 2011

10. busca en internet el significado del acrónimo GNU y escríbelo en inglés y en español.

General public license.

miércoles, 2 de marzo de 2011

7. ¿Por qué crees que los ordenadores actuales tienen menos frecuencia de reloj o de trabajo que hace un par de años ? ¿ Qué significa que un microprocesador tiene doble núcleo?

-porque son más modernos y tiene nuevos programas.

- que combina dos o más procesadores independientes en un solo paquete.

- que combina dos o más procesadores independientes en un solo paquete.

martes, 1 de marzo de 2011

Rouco Varela

Rouco Varela

"La red es un instrumento poderosísimo para informar y comunicar globalmente, tal y como se ha demostrado en los recientes acontecimientos en el mundo árabe". "Sin embargo, también propaga fórmulas de vida de todo tipo, sin excluir las menos acordes con la dignidad humana. Así, los jóvenes se encuentran expuestos a la influencia desorientadora del relativismo, del "todo vale". El cardenal de Madrid también se ha referido a las redes sociales de las que ha dicho que "propician un estilo de vida "virtual", vacío paradójicamente de encuentros y relaciones verdaderamente personales".

Es verdad que pasamos mucho tiempo en internet , pero no estoy deacuerdo con lo que ha dicho Rouco Varela .

"La red es un instrumento poderosísimo para informar y comunicar globalmente, tal y como se ha demostrado en los recientes acontecimientos en el mundo árabe". "Sin embargo, también propaga fórmulas de vida de todo tipo, sin excluir las menos acordes con la dignidad humana. Así, los jóvenes se encuentran expuestos a la influencia desorientadora del relativismo, del "todo vale". El cardenal de Madrid también se ha referido a las redes sociales de las que ha dicho que "propician un estilo de vida "virtual", vacío paradójicamente de encuentros y relaciones verdaderamente personales".

Es verdad que pasamos mucho tiempo en internet , pero no estoy deacuerdo con lo que ha dicho Rouco Varela .

martes, 22 de febrero de 2011

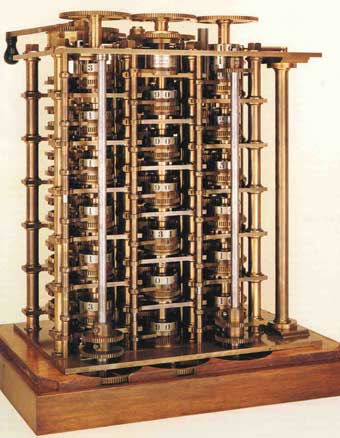

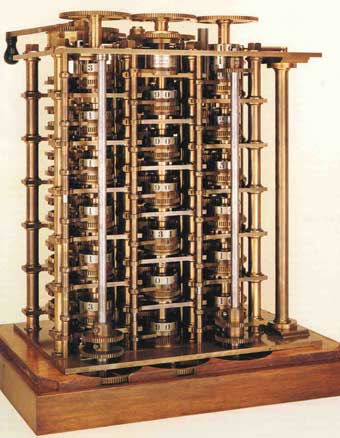

13. Crea una anotación en tu weblog cuyo título se corresponda con el de este ejercicio y donde incluyas toda la información que has recopilado en este ejercicio. En caso de las fotografías escribe una línea antes de cada una indicando qué es lo que se ve en la imagen y a qué generración pertenece.

1.se invento en China en el año 2.000 a.c.

2.

la invento Blaise Pascal nacio el 19 de junio de 1623 murio en 1653.

3.

Nacio en 1646 y murio en 1716.

Su principal aportacion fue : el nombre de cálculo diferencial e integral, así como la invención de símbolos matemáticos para la mejor explicación del cálculo, como el signo = (igual), así como su notación para las derivadas dx/dy, y su notación para las integrales.

4.

5.3 segundos .

6.

7.

9.

10.

11.

12.

2.

la invento Blaise Pascal nacio el 19 de junio de 1623 murio en 1653.

3.

Nacio en 1646 y murio en 1716.

Su principal aportacion fue : el nombre de cálculo diferencial e integral, así como la invención de símbolos matemáticos para la mejor explicación del cálculo, como el signo = (igual), así como su notación para las derivadas dx/dy, y su notación para las integrales.

4.

5.3 segundos .

6.

7.

9.

10.

11.

12.

miércoles, 16 de febrero de 2011

3.Averígua y apunta las fechas de nacimiento y muerte de Leibnitz y cuál fue su principal aportación como matemático.

Nacio en 1646 y murio en 1716.

Su principal aportacion fue : el nombre de cálculo diferencial e integral, así como la invención de símbolos matemáticos para la mejor explicación del cálculo, como el signo = (igual), así como su notación para las derivadas dx/dy, y su notación para las integrales.

Su principal aportacion fue : el nombre de cálculo diferencial e integral, así como la invención de símbolos matemáticos para la mejor explicación del cálculo, como el signo = (igual), así como su notación para las derivadas dx/dy, y su notación para las integrales.

martes, 8 de febrero de 2011

1.indaga en internet y apunta el año en que se inventó el ábaco (aproximadamente) y dónde se hizo esta investigación.

se invento en China en el año 2.000 a.c.

miércoles, 2 de febrero de 2011

2.Investiga en tu sistema operativo y enumera las aplicaciones y utilidades extras que se instalaron con el .

-windows XP.

-las aplicaciones son paint, calculadora, los juegos.

-las aplicaciones son paint, calculadora, los juegos.

1.¿Qué es un sistema operativo? Realiza una tabla con sus principales funciones.

Un sistema operativo es un programa que se inicia al encender el ordenador, se encarga de gestionar los recursos del sistema y permite la comunicación del usuario con el ordenador.

-gestiona los recursos

-presenta la interfaz de usuario

-administra los archivos

-administra las tareas

-gestiona los recursos

-presenta la interfaz de usuario

-administra los archivos

-administra las tareas

martes, 1 de febrero de 2011

Suscribirse a:

Entradas (Atom)

CONECTOR USB.

CONECTOR USB. MICRO USB.

MICRO USB.